情報セキュリティとは?3要素(CIA)や脆弱性、セキュリティ対策など基礎知識を解説

2026/04/21

情報セキュリティとは、企業や組織の情報資産について、機密性・完全性・可用性(CIA) を確保し、漏えい・改ざん・停止などのリスクを低減する取り組みです。インターネットの普及は利便性をもたらす一方で、常に攻撃を受けるリスクを伴っています。現代において正しい情報セキュリティの知識を備えることは、IT専門家だけでなく一般の方々にとっても重要です。

本記事では、情報セキュリティの概要や重要性、情報セキュリティの基本となる要素、具体的な対策を網羅的に解説します。

OSSサポートサービスを提供しているOpenStandiaでは、OSSの脆弱性に関するご相談を数多くいただいています。なぜ脆弱性対策がセキュリティの要となるのか、その理由についても触れていくので、ぜひ最後までご覧ください。

OSSのサポート・保守・導入・運用サービス「OpenStandia」

目次

情報セキュリティとは?

情報セキュリティとは、企業や組織が所有する情報資産を、あらゆる脅威から保護することです。ウイルス対策ソフトの導入やソフトウェアの更新なども、情報セキュリティのひとつと言えます。

近年はIoT機器の普及により、インターネットにつながる端末が増え、攻撃の対象範囲も広がっています。利便性が向上する一方で、悪意を持つ者が偽のサイトへ誘導するフィッシング詐欺や、データを人質にするランサムウェアのような攻撃も急増しています。こうした脅威から情報を守り抜くには、システムやソフトウェアの脆弱性を放置しない、徹底した管理が必要です。

情報セキュリティが重要である理由

情報セキュリティが重要視される理由は、個人情報や企業秘密の漏洩を防ぎ、企業の信頼を維持するためです。情報漏洩が発生すれば、損害賠償や調査費用といった経済的損失を免れません。また、サイバー攻撃によるシステム停止はビジネス機会の損失を招き、復旧コストの増大や取引停止といった事態にも発展します。

一度失墜した信頼の回復には、膨大な時間と労力がかかります。情報セキュリティの強化は目先のトラブル防止にとどまらず、将来にわたる企業価値の維持に直結する課題です。

セキュリティ・情報セキュリティ・サイバーセキュリティの違い

セキュリティ、情報セキュリティ、サイバーセキュリティ、これらは似た言葉ですが守る範囲や対象に違いがあります。

まず、セキュリティとはあらゆる脅威から資産を守る取り組みの総称です。その中で、情報資産の保護を目的とするのが情報セキュリティです。デジタルデータに限らず紙の書類やPC端末の管理など、物理的な資産の保護も含まれます。そして、サイバーセキュリティは、ネットワークやIT/OTシステム上の脅威への対策に特化した分野です。インターネット経由に限らず、ネットワークやIT/OTシステム上の脅威(不正侵入、マルウェア感染、サプライチェーン起点の侵害など)への対策を担います。

これらを整理すると、セキュリティという大きな枠組みの中に情報セキュリティがあり、さらにその中のデジタル領域をサイバーセキュリティが保護する、という構造になっています。

情報セキュリティの基本(CIAと拡張要素)

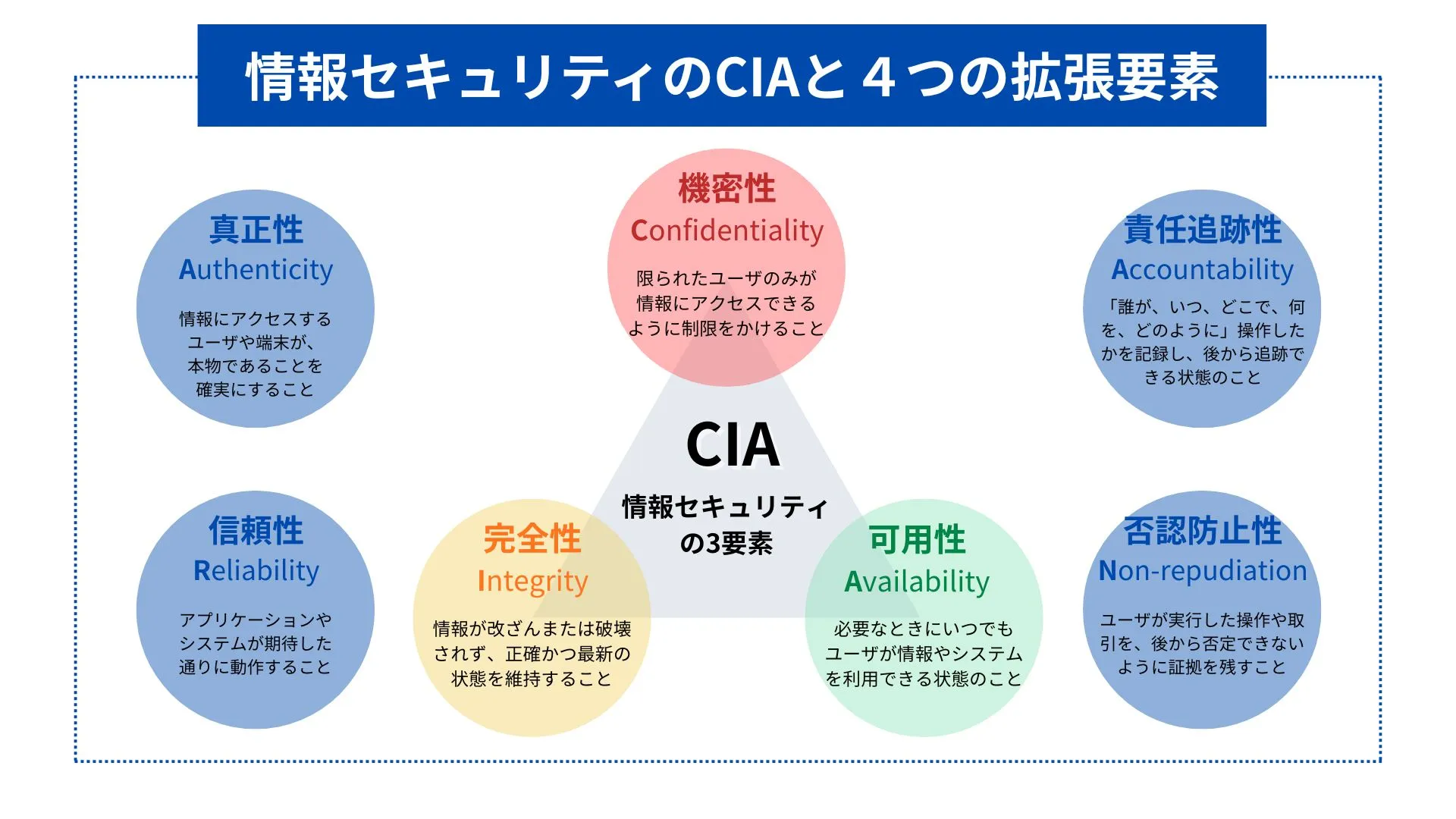

情報セキュリティは一般に、機密性(Confidentiality)・完全性(Integrity)・可用性(Availability) の3要素(CIA)を中核として捉えられます。ISMS(情報セキュリティマネジメントシステム)でも、リスクマネジメントを通じてCIAを維持する考え方が基本です。サイバー攻撃の高度化に伴い、近年はCIAに加え、真正性・責任追跡性・否認防止性などを拡張要素として扱うケースもあります。ISO/IEC 27000ファミリー(例:ISO/IEC 27000:2018)の詳細に関しては「情報セキュリティを支えるフレームワーク・規格・法律」を参考にしてみてください。

以下では、それぞれの要素について説明していきます。

機密性(Confidentiality)

機密性とは、限られたユーザのみが情報にアクセスできるように制限をかけることです。機密性が損なわれた場合、顧客のプライバシー侵害や企業秘密の流出などの事態を引き起こします。

機密性を確保するための施策としては、誰が・どのファイルを見てよいかというユーザごとの閲覧・操作権限の制限、またはパスワード設定や多要素認証(MFA)といった認証技術の導入が挙げられます。万が一データが盗難に遭った際も、第三者に内容を解読させないためのデータ暗号化も重要な取り組みです。

完全性(Integrity)

完全性とは、情報が改ざんまたは破壊されず、正確かつ最新の状態を維持することです。たとえば、金融機関の振込データや医療機関の電子カルテにおいて、意図的な書き換えやシステムエラーによる欠落が発生すれば、経済的損失や人命に関わる事故につながります。正しさが保証されない情報は、意思決定の材料として価値を失ってしまいます。

完全性を守るためには、更新履歴の管理に加え、デジタル署名やハッシュ値によるデータ照合技術が有効です。意図的な改ざんだけでなく、操作ミスや機器の故障によってデータが壊れる事態も防がなければなりません。

可用性(Availability)

可用性とは、必要なときにいつでもユーザが情報やシステムを利用できる状態のことです。どれほど安全で高品質なシステムでも、利用したいときに停止していては価値を十分に発揮できません。システムの停止は業務効率や生産性を低下させ、ビジネス機会の損失や企業の信頼性の低下を招きます。

具体的な対策としては、サーバーを二重化して故障時に即座に予備機へ切り替える「冗長化」や、定期的なバックアップによる「復旧体制の整備」が挙げられます。地震や火災といった物理的災害を想定し、予備電源の確保や遠隔地へのデータ分散を実施しましょう。

真正性(Authenticity)

真正性とは、情報にアクセスするユーザや端末が、本物であることを確実にすることです。不正アクセスの発生やなりすましを防ぐために重要となる要素と言えます。

デジタル署名や電子証明書、多要素認証の導入は、真正性を確保するための代表的な手段です。CIAが維持されていても、アクセス主体が偽物であれば情報の安全は成立しません。入り口で正当性を確認する姿勢が、情報セキュリティ全体を支えます。

信頼性(Reliability)

信頼性とは、アプリケーションやシステムが期待した通りに動作することです。単なる利便性の問題だけではなく、情報の正確性を担保するためにも信頼性が求められます。

信頼性が低いシステムではユーザ側に操作ミスがない場合でも、内部のバグや予期せぬ不具合によってデータが消失・改ざんされるリスクが生じます。ユーザが不安を感じずに操作できるように、ソフトウェアの品質管理やプログラムのコードレビューを徹底することが重要です。

責任追跡性(Accountability)

責任追跡性とは、「誰が、いつ、どこで、何を、どのように」操作したかを記録し、後から追跡できる状態のことです。トラブルが発生した際も、原因の特定や責任の所在を明確化でき、復旧作業が円滑になりやすいです。

アクセスログや操作ログ、ログイン履歴の取得・保管などが具体的な対策となります。すべての操作が記録されているという認識は、内部不正やルール違反への抑止力としても機能します。

否認防止性(Non-repudiation)

否認防止性とは、ユーザが実行した操作や取引の事実を、後から否定できないように証拠を残すことです。オンライン上での契約や金融取引において、合意内容が一方的に覆されるリスクを排除し、取引の正当性を守るための要素です。

たとえば、デジタル署名とタイムスタンプを組み合わせることで、特定の時刻におけるユーザの操作内容が客観的に証明されます。改ざんできない形式でのログ管理も、過去の事実を立証する上で重要な役割を果たします。

情報セキュリティにおける脅威と手口の基礎

情報セキュリティにおける脅威とは、情報漏えい・改ざん・サービス停止などのインシデントを引き起こし得る要因や事象を指します。そもそも情報セキュリティリスクは、システムの脆弱性が悪用されることで、情報資産が脅かされる可能性のことです。こうしたリスクを特定または分析し、適切に制御する一連の活動をリスクマネジメントと呼びます。

ここからは、情報セキュリティにおける脅威と手口の基礎を解説します。

意図的脅威

意図的脅威とは、悪意を持った何者かによって故意に引き起こされる脅威のことです。外部からのハッキングやフィッシング詐欺、標的型攻撃、内部不正による情報の持ち出しなどが該当します。悪意の存在を前提とした対策を講じ、侵入や不正を早期に検知する体制を整えることが、被害を最小限に抑える鍵となります。

偶発的脅威

偶発的脅威とは、ヒューマンエラーや機器の故障などにより、意図せず発生する脅威のことです。メールの誤送信や紛失といった人的ミスによる情報漏洩、ソフトウェアの不具合によるデータ消失などが代表例となります。これらを防ぐには、従業員への教育や二重チェック体制の構築に加え、定期的な保守点検やバックアップの自動化が不可欠です。

環境的脅威

環境的脅威とは、地震・落雷・洪水といった自然災害やインフラ障害など、組織外部から発生する脅威です。対策として、定期的なバックアップやデータの地理的分散、無停電電源装置(UPS)の導入が求められます。外部要因による被害を完全に防ぐのは困難なため、脅威を想定した復旧計画を作成し、定期的に訓練することが重要です。

サイバー攻撃の典型的な手口

過去には、特定のメールアドレスへ短時間に大量のメールを送りつける「メールボム」や、ブラウザのリロード機能を悪用してサーバー負荷を高める「F5攻撃」などが見られました。近年、サイバー攻撃はより高度化・多様化しており、システムを安全に運用するには最新の手口への理解が求められます。

サイバー攻撃の典型的な手口を、以下にまとめました。

| サイバー攻撃の手口 | 概要 | 攻撃内容の例 |

|---|---|---|

| ソーシャルエンジニアリング |

人間の心理的な隙を突いて情報を盗み出す。 |

電話でパスワードを聞き出す。廃棄した資料を拾う。 |

| フィッシング |

偽のメールやWebサイトを用いて、個人情報や認証情報を盗む。 |

銀行やECサイトを装ったメールで偽サイトへ誘導し、クレジットカード番号やログインIDを入力させる。 |

| マルウェア |

デバイスに不利益をもたらす、悪意のあるソフトウェアの総称。 |

データを勝手に暗号化して、復元と引き換えに身代金を要求する(ランサムウェア)。 |

| ハッキング |

コンピュータやネットワークに不正に侵入し、データの奪取や改ざんを行う。 |

企業のサーバーに侵入して、顧客名簿やクレジットカード情報を盗み出す。 |

| 脆弱性悪用 |

OSやソフトウェアの脆弱性を突いて攻撃する。 |

古いソフトウェアの欠陥を利用してウイルスに感染させる。 |

| DoS/DDoS |

ターゲットのサーバーやネットワークに膨大な負荷をかけ、サービスを停止させる。 |

大量の偽アクセスを一斉に送りつけて通販サイトをダウンさせる。 |

情報セキュリティにおける不正の3要素(トライアングル)

情報セキュリティは外部脅威への備えのみならず、内部不正の防止にも重要な役割を果たします。ここでいう不正とは、機密情報の持ち出しや情報漏洩、横領などの行為のことです。

不正が発生するメカニズムを説明する理論として「不正の3要素(トライアングル)」があります。これは「機会」「動機」「正当化」の3要素がすべて揃った際に不正が発生する、という考え方です。

- 機会:不正を実行可能な環境(内部統制の不備、監視不足)

- 動機:不正行為に至る心理的要因(経済的な困窮、過度なノルマ)

- 正当化:不正行為を合理化する思考(「会社が自分を正当に評価してくれない」「企業の利益にもなっているから問題ない」という思考)

不正を抑制するには、役割や権限を適切に配分し、不正の機会を減らす必要があります。また、定期的な監査による監視体制の強化、情報リテラシーや倫理観を高める教育の実施も不可欠です。これらの施策を組み合わせ、物理的な制約と心理的な抑止力の双方からアプローチする姿勢が、健全な組織運営の基盤となります。

IPAが発表した「情報セキュリティ10大脅威」

情報処理推進機構(IPA)が毎年発表する「情報セキュリティ10大脅威」をもとに、個人・組織それぞれの脅威を表にまとめました。

【組織向けの脅威】

- 1位:ランサム攻撃による被害

- 2位:サプライチェーンや委託先を狙った攻撃

- 3位:AIの利用をめぐるサイバーリスク

- 4位:システムの脆弱性を突いた攻撃

- 5位:機密情報等を狙った標的型攻撃

- 6位:地政学的リスクに起因するサイバー攻撃

- 7位:内部不正による情報漏えい等

- 8位:リモートワーク等の環境や仕組みを狙った攻撃

- 9位:DDoS攻撃(分散型サービス妨害攻撃)

- 10位:ビジネスメール詐欺

【個人向けの脅威】

※IPAの「情報セキュリティ10大脅威」では、個人向け脅威は順位付けを行わず五十音順で掲載されています。順位にかかわらず、自身に関係する脅威への対策が重要です。

- インターネット上のサービスからの個人情報の窃取

- インターネット上のサービスへの不正ログイン

- インターネットバンキングの不正利用

- クレジットカード情報の不正利用

- サポート詐欺(偽警告)による金銭被害

- スマホ決済の不正利用

- ネット上の誹謗・中傷・デマ

- フィッシングによる個人情報等の詐取

- 不正アプリによるスマートフォン利用者への被害

- メールやSMS等を使った脅迫・詐欺の手口による金銭要求

組織においては、ランサムウェア攻撃が最大の脅威となっています。委託先などを経由するサプライチェーン攻撃や、内部不正に起因する情報漏洩なども上位に位置しており、包括的なリスクマネジメントの重要性が高まっています。

情報セキュリティにおける脆弱性

情報セキュリティ上の弱点や欠陥を、一般に「脆弱性」と呼びます。「セキュリティホール」は脆弱性とほぼ同義として使われることもありますが、文脈によっては「攻撃に悪用されやすい欠陥」を強調する表現として用いられます。

リスクを最小化するために、情報セキュリティにおける代表的な脆弱性について見ていきましょう。

ソフトウェアの脆弱性

プログラムの設計ミスや実装不備、アクセス制御の欠陥、アップデート・修正パッチの未適用などにより生じる弱点です。放置すると、マルウェア感染、不正アクセス、情報の盗聴や改ざんなどの被害につながる恐れがあります。自社開発ではセキュアプログラミングの徹底が重要であり、利用ソフトウェアについても常に最新の状態を保つ運用が基本となります。

管理文書・体制の不備(運用上の脆弱性)

技術的な欠陥がなくても、運用ルールや組織体制の穴があると重大なリスクになります。例えば、退職者アカウントの放置、権限管理の不徹底、サーバー室への入退室管理不備、緊急連絡網の未更新などは、インシデント発生時の初動遅延や被害拡大を招きます。規程整備と定期的な見直し、教育・監査などを通じて、人と体制の両面から対策する必要があります。

災害やトラブルに弱い立地(物理環境の脆弱性)

地盤が弱い場所への拠点設置や、災害リスクの高い地域への重要設備の集中などは、可用性を損なう要因になります。災害時にシステムやデータが利用不能となれば事業継続に直結するため、バックアップの強化や遠隔地分散、復旧手順(BCP)の整備が欠かせません。

このように、脆弱性はソフトウェアの欠陥だけでなく、運用体制や物理環境など、複数の要因から生じます。こうした多様な脆弱性を背景に、情報セキュリティ対策の中でも近年とくに重要性が高まっているのが「脆弱性」への対応です。

実際に、OpenStandiaが提供するOSSサポートサービスでも、ソフトウェアの脆弱性に関する相談が増加しています。例えば、Log4jの脆弱性が公表された際には、自社システムへの影響範囲の確認や緊急対応に関する問い合わせが相次ぎました。また、Spring Frameworkなどの広く利用されているフレームワークにおいて、コミュニティのサポートが終了(EOL)した後の脆弱性発生時にどう対応すべきか、という相談も頻繁に寄せられています。こうした事例からも分かるように、脆弱性は単なる技術課題ではなく、システムの継続利用や運用方針に直結する、実務上きわめて重要なテーマです。

オープンソースソフトウェア(OSS)はソースコードが公開されているため、第三者による監査や修正が進みやすい一方で、実務では利用コンポーネントの把握(SBOMなど)や依存関係の管理、脆弱性情報の収集とパッチ適用の継続運用が課題になりがちです。現代のソフトウェア開発では共通ライブラリが広範に利用されるため、ひとつの脆弱性が大きな影響につながることもあります。

OSSのサポート・保守・導入・運用サービス「OpenStandia」

情報セキュリティにおける代表的な攻撃4つ

情報セキュリティにおける代表的な攻撃を4つ紹介します(脆弱性悪用を含みます)。

- ゼロデイ攻撃

- SQLインジェクション

- DDoS攻撃

- サプライチェーン攻撃

ひとつずつ説明していきます。

ゼロデイ攻撃

ゼロデイ攻撃とは、開発者や利用者側の対策が整う前(修正パッチが未提供、あるいは提供されても未適用の段階)に脆弱性が悪用される攻撃です。対策が整う前に攻撃が実行されるため、防御する難易度が高いです。

テレワークやIoT機器の普及による攻撃対象の増加、脆弱性情報における流通速度の早まりなどが関係し、ゼロデイ攻撃は増加傾向にあります。未知の脅威を完全に防ぐことは不可能なため、複数のセキュリティ対策を組み合わせる多層防御が効果的です。

SQLインジェクション

SQLインジェクションとは、Webサイトの入力フォームに命令文を注入し、データベースを不正に操作する攻撃です。脆弱性を有するWebサイトに悪意のある文字列が入力されると、不正なSQL文が生成されます。これがデータベース上で実行されることにより、機密情報の漏洩やデータの改ざん、削除が発生します。

対策としては、SQL文の型をあらかじめ固定しておく、プレースホルダ(プリペアドステートメント)を用いたパラメータ化クエリの徹底が基本です。あわせて入力値の検証、DB権限の最小化、エラーメッセージの抑制などを組み合わせます。

※文字列のエスケープは実装ミスが起きやすいため、補助的手段として位置づけるのが安全です。

DDoS攻撃

DDoS(分散型サービス拒否)攻撃とは、複数のコンピュータから特定のサーバへ大量の通信を送り、過負荷によりサービスを停止させる攻撃です。一台のデバイスから攻撃を仕掛けるDoS攻撃を進化させた手法で、複数のデバイスを利用することから、攻撃元の特定や遮断が困難な点が特徴です。

Webサイトが表示されなくなればビジネスの機会を失うだけでなく、ブランドイメージも損なわれます。攻撃元IPの遮断などの対処に加え、CDNやWAF、DDoS対策サービス(スクラビングなど)でトラフィックを吸収・緩和することが有効です。

サプライチェーン攻撃

サプライチェーン攻撃とは、ターゲット企業を直接ねらうのではなく、対策が不十分な関連会社や取引先を経由して攻撃する手法です。この名称は原材料の調達から販売までの一連の流れを「サプライチェーン」と呼ぶことに由来します。

取引先や委託先に加え、取引先が利用するソフトウェアなどを足がかりにする攻撃も見られます。そのため開発者は、ソフトウェアの設計から保守までのライフサイクル全体にわたりセキュリティ対策を講じる、ソフトウェアサプライチェーンセキュリティ(SSS)への意識が不可欠です。

サプライチェーン攻撃とは?手法・事例から学ぶリスクと対策方法

情報セキュリティの脆弱性を突かれた事例3選

情報セキュリティの脆弱性を突かれた事例を紹介します。自社の脆弱性を見直し、セキュリティ対策を講じるための参考にしてみてください。

ランサムウェア感染による被害を受けた事例

2024年、株式会社KADOKAWAはランサムウェアを含む大規模なサイバー攻撃を受けました。原因はフィッシング攻撃による、従業員のアカウント情報の窃取と推測されています。この攻撃により、複数サービスの停止や個人・企業の情報漏洩が発生しました。

システムの脆弱性が悪用された事例

2024年、Windows環境で動作するPHPの脆弱性(CVE-2024-4577)を悪用した攻撃が確認されました。この脆弱性を突かれることで、外部からの遠隔操作を可能にする「WebShell」の設置や、ランサムウェア「TellYouThePass」による悪用などの被害が生じました。IPAは、修正対策プログラムの早急な適用を呼びかけています。

DDoS攻撃を受けた事例

2024年12月26日、日本航空(JAL)はDDoS攻撃を受け、一部システムに障害が発生しました。この影響により、国内線・国際線における航空券販売の一時停止などが生じています。年末以降、国内の複数企業・機関でも同様のDDoS攻撃が相次いで観測されており、攻撃基盤としてIoT機器を悪用したボットネット活動との関連性が疑われる、という報告もあります。

参考URL:中小企業向けサイバーセキュリティ対策の極意|2024年の年末から政府機関や大手企業を狙ったサイバー攻撃が発生

参考URL:トレンドマイクロ|2024年末からのDDoS攻撃被害と関連性が疑われるIoTボットネットの大規模な活動を観測

情報セキュリティにまつわる機関・資格

情報を守る活動は、多くの専門機関によって支えられており、情報セキュリティにまつわる知識を客観的に証明するための資格も存在します。ここからは、情報セキュリティにまつわる機関・資格について説明していきます。

国内外の情報セキュリティに関する機関・情報源

情報セキュリティにまつわる国内外の機関・情報源について、それぞれの概要と役割を表にまとめました。

| 機関・情報源 | 概要と役割 |

|---|---|

| IPA(独立行政法人情報処理推進機構) |

日本のIT分野の発達を目的とした、経済産業省所管の政策実施機関。IT技術の研究開発や政策立案、IT人材育成など広範な活動を担っている。 |

| NISC(内閣閣サイバーセキュリティセンター) |

内閣官房に設置された、日本政府全体の情報セキュリティを統括する機関。サイバーセキュリティに関する政府としての基本方針や戦略の策定、公共インフラ(電力、通信、鉄道など)におけるサイバー攻撃からの防衛、インシデント発生時の原因究明などを行う。 |

| JPCERT/CC(一般社団法人JPCERTコーディネーションセンター) |

国内のインターネットを介するコンピュータセキュリティインシデント報告を受け付け、手口の分析や再発の防止といった支援を行う組織。特定の政府機関・企業に属さず、中立的かつ技術的な立場から情報を提供する。 |

| JVN(Japan Vulnerability Notes)/ JVN iPedia(脆弱性対策情報データベース) |

JVN:IPAとJPCERT/CCが共同運営する、国内流通ソフトウェアの脆弱性情報と、その対策を公表するポータルサイト。速報性を重視し、最新の脆弱性への迅速な対応を支援する。 |

| CVE / CVSS / CWE |

脆弱性を管理または評価するための国際的な標準規格。 |

情報セキュリティ関連の資格

情報セキュリティにまつわる主要な資格として、まず「情報処理安全確保支援士(登録セキスペ)」が挙げられます。国内唯一のサイバーセキュリティに関する国家資格です。資格保持者は義務として継続的な講習を受けるため、最新の知識や高度な技術を有する専門家として高い信頼を得ています。

世界的に有名な資格としては「CISSP(セキュリティ プロフェッショナル認定資格制度)」があります。ISC2(国際情報システムセキュリティ認証コンソーシアム)が実施しており、合格するにはリスクマネジメントやセキュリティ、アクセス管理など8分野の知識が必要です。

加えて、CompTIAが提供する「CompTIA Security+」も、国際的に評価の高い資格です。特定のメーカーや製品に依存しないベンダーニュートラルな知識が問われるため、サイバーセキュリティの基礎知識を体系的に学べます。

情報セキュリティにおけるインシデント対応と事業継続

インシデントとは、重大な被害に発展した可能性がある事故やトラブルのことです。ウイルス感染や情報の紛失、システムの停止など、業務に支障をきたすあらゆる事象が該当します。

インシデント発生時に速やかに適切な措置を講じ、事業を継続することも重要な情報セキュリティといえます。こうした不測の事態においても事業を継続させるための具体的な行動計画は、BCP(事業継続計画)として策定されます。

インシデント対応の主な流れは、以下のとおりです。

- 検知・初動(封じ込め、証拠保全)

- 報告・公表(関係当局・顧客・社内)

- 復旧・再発防止(原因分析、是正措置)

インシデント対応時に以下のような事項を整理しておくことで、類似した事故の発生を予防できます。

- インシデントの分類(情報漏えい、ウイルス感染など)

- 事業者(関係する事業者)

- 担当者・責任者(誰が)

- 発覚日時

- 発生日時

- 発生事象

- 対応経過

- 想定される原因

- 被害を受けたシステムの状況

- システム構成・運用状況

インシデントは、組織の弱点が明らかになる機会でもあります。原因分析をして対策を強化することで、より安全な運用を目指しましょう。

実務で使える情報セキュリティ対策の全体像

実務で使える情報セキュリティ対策として、技術的対策、組織・人の対策、脆弱性管理の実務という3つの観点から説明します。

技術的対策

情報セキュリティで基本となる技術的対策は、以下のとおりです。

| 技術的対策 | 概要 |

|---|---|

| 認証・認可 |

なりすましや不正操作を防ぐ技術。 |

| 最小特権 |

業務遂行に必要となる、最小限の権限のみをユーザに付与する原則。 |

| 暗号化(共通鍵・公開鍵) |

第三者に情報を読まれないようにする技術。 |

| ハッシュ(ハッシュ化) |

データを固定長の値に変換。特定の計算手法(ハッシュ関数)にもとづき、データを不規則な文字列(ハッシュ値)に変換し、改ざん検知や整合性確認に用いる技術(原則として復元できない)。 |

| ゼロトラスト |

「何も信頼しない」を前提とし、ネットワークの内外を問わず厳格な検証を行う考え方。 |

| FW/WAF/EDR |

不審な通信や挙動を検知し、遮断する技術。 |

| ログ監視 |

操作記録(ログ)を継続的に収集・分析し、不正アクセスの予兆検知や、インシデント発生時の原因究明を行う。 |

| マルウェア対策 |

悪意のあるソフトウェア(マルウェア)による被害を防ぐための対策全般。 |

| パッチ運用 |

OSやソフトウェアの脆弱性を解消する修正プログラム(パッチ)の適用状況を管理するプロセス。 |

IT技術もサイバー攻撃も日々進化しており、現在の対策が将来にわたって有効であるとは限りません。最新の技術対策を常に確認し、状況に応じて更新し続けることが、情報資産の保護につながります。

組織・人の対策

情報セキュリティは技術対策のみで完結せず、個人の意識と組織のルールが一体となって完成します。

まずは「情報セキュリティ方針」などの策定により組織の指針を明確化し、継続的な教育を実施しましょう。従業員のセキュリティ意識を高めることで、心理的な隙を突くソーシャルエンジニアリングなどの攻撃を防ぎます。あわせて特定の個人への権限集中を排除する「権限分離」の徹底により、ミスや不正を早期に発見できる相互監視体制を構築します。

さらに、入退室管理や重要書類の施錠といった物理セキュリティへの考慮も必要です。外部委託先の安全性を適正に評価するベンダー管理の徹底など、サプライチェーン全体を俯瞰した統制が求められます。

脆弱性管理の実務

自社が使用しているソフトウェアやシステムの脆弱性を把握するには、CVEやJVNを用いて情報を収集します。収集した脆弱性情報は、CVSSなどの指標を参考にしつつ、自社環境での影響範囲(対象資産、インターネット露出、悪用容易性、代替策の有無)を踏まえて優先順位を決定します。CWEは弱点の分類に役立つため、再発防止や開発改善の観点で活用できます。

また、定期的な脆弱性診断も欠かせません。自動ツールによる網羅的なスキャンと、手動の診断を組み合わせることで、精度の高いリスク評価が可能となります。システムに変更を加えた際は、新たな弱点が生まれていないかを確認する、変更管理のプロセスを実施します。

特にOSSを用いた開発では、OSS特有の複雑な依存関係により脆弱性が発生しやすいです。

情報セキュリティを支えるフレームワーク・規格・法律

情報セキュリティを支えるフレームワーク・規格・法律として、ISO/IEC 27000ファミリーや国内主要法令について解説します。

ISO/IEC 27000ファミリー

ISO/IEC 27000ファミリーとは、国際標準化機構(ISO)と国際電気標準会議(IEC)によって策定された、情報セキュリティマネジメントシステム(ISMS)に関する国際規格群の総称です。組織が安全に情報を管理するためのフレームワークとして、世界中で活用されています。ISO/IEC 27000ファミリーの中から、情報セキュリティの基礎として押さえておくべき国際規格を5つピックアップしました。

| 国際規格 | 概要 |

|---|---|

| ISO/IEC 27001 |

ISMS認証のための要求事項を定めた規格。そのため、ISMSの認証を得ることは「ISO27001を取得する」と表現される。 |

| ISO/IEC 27002 |

ISO27001の要求事項にもとづき、管理策の具体的な実践ガイドラインを定めた規格。4カテゴリ(組織的、人的、物理的、技術的)・93項目の管理策が記載されている。 |

| ISO/IEC 27005 |

情報セキュリティにおける、リスクマネジメントのプロセスを定めた規格。リスク管理のための具体的な手順や作業が記されている。 |

| ISO/IEC 27017 |

クラウドサービスに特化した、情報セキュリティの管理策をまとめた規格。汎用的な指針であるISO/IEC 27002を補完し、クラウド固有のリスクに対応するための管理策を提示している。 |

| ISO/IEC 27018 |

クラウド上の個人情報の保護に関する規格。個人識別用情報(PII)の取り扱いに特化した管理策を示している。 |

国内主要法令

国内の主要な情報セキュリティ関連法令についても、以下に概要をまとめました。

- 個人情報保護法:個人の権利や利益を守ることを目的とし、個人情報の取り扱いについて定めた法律。

- 不正アクセス禁止法:他人のIDやパスワードを利用してネットワークに不正に侵入する行為(不正アクセス行為)や、不正アクセスにつながる行為を禁じる法律。

- サイバーセキュリティ基本法:サイバーセキュリティに関する施策を推進するため、基本理念や責務を明示した法律。

- 電気通信事業法:電気通信事業者に対し、通信の秘密の保護などを求める法律。

まとめ

情報セキュリティとは、企業や個人が所有する情報資産を守り、顧客・自社・取引先を脅威から守り抜くことです。高度な技術の導入も重要ですが、ユーザ一人ひとりの意識や行動を少し変えるだけでも、多くの事故を未然に防げます。

セキュリティリスクを最小化するには、情報セキュリティ上の弱点や欠陥である「脆弱性」への対策が欠かせません。サイバー攻撃の手法は日々進化し続けているため、CVEやJVNなどを活用して能動的に情報を収集し、常に最新の脆弱性情報に目を向けることが重要といえます。特にOSSを含む多くのソフトウェアでは、依存関係が複雑化しやすく、脆弱性情報の把握と継続的な更新運用がセキュリティの要となります。

OpenStandiaサービス

OpenStandiaは、野村総合研究所(NRI)が提供するオープンソースソフトウェア(OSS)利用の課題を解決する安心のワンストップサービスです。 OSS利用の課題を解決し、企業にもたらすOSSのメリットを感じていただくためのさまざまなサポート&サービスメニューをご用意しています。